Le Blog .OGO : News & Ressources

Nos webinars Live & à la demande

[Webinar] CDN + WAAP intelligent : la première offre souveraine complète pour protéger et accélérer vos applications critiques – L’impact concret du partenariat OGO Security & Orange Wholesale

Ce webinar exclusif est organisé conjointement par OGO Security et Orange Wholesale.

Date : 9 Juin 2026

Durée : 45 min.

Horaires : 11h30 – 12h15

Pour illustrer concrètement la puissance de notre synergie, nous allons décortiquer un cas pratique réel : la sécurisation d’une infrastructure critique pour un acteur majeur de la Santé Publique en France. Nous verrons comment ils ont réussi à absorber des pics d’attaques de 60 Gbps tout en réduisant de 42% la latence de leurs services.

[Webinar] Cybersécurité en santé : Comment protégez vos accès web et boostez votre performance avec .OGO (et le Programme CaRE !)

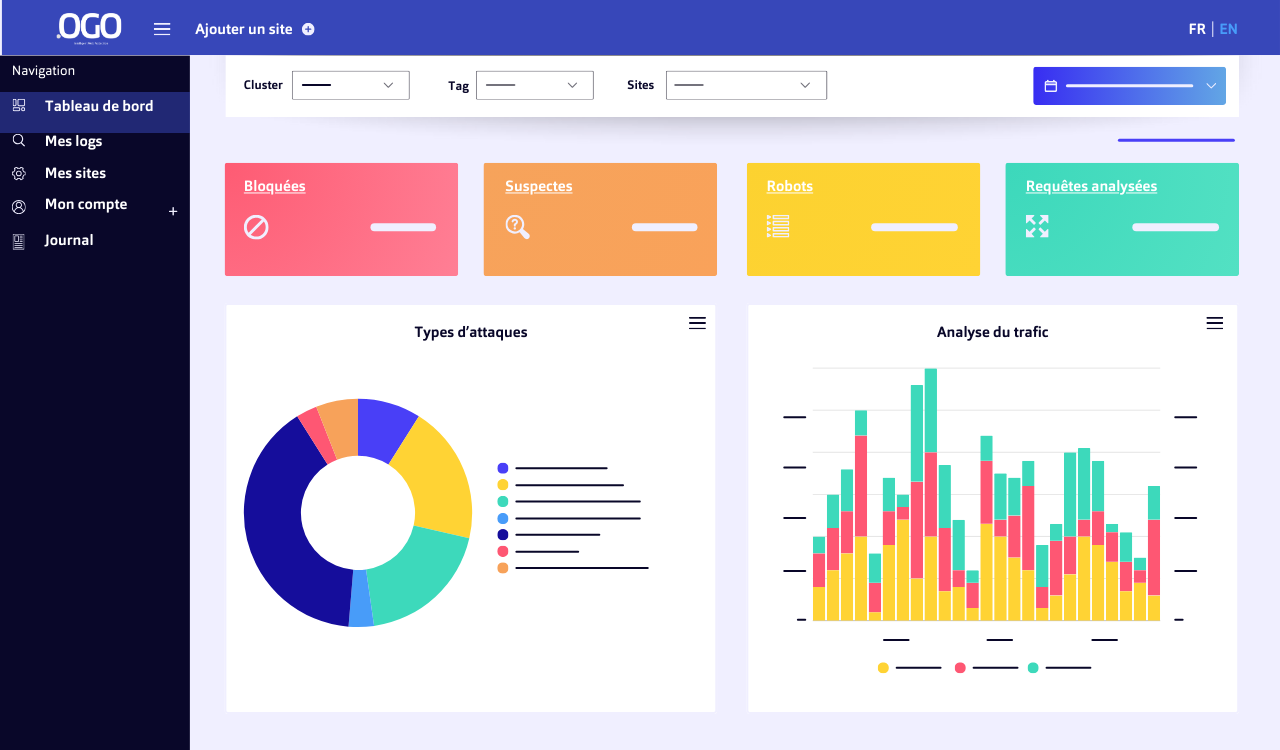

[Webinar] Cybersécurité en santé : Comment protégez vos accès web et boostez votre performance avec .OGO (et le Programme CaRE !) Vendredi 29/11/2024 à 11h30 Durée : 45 min (11h30 – 12h15) Rejoignez-nous pour ce webinar et découvrez comment .OGO, solution WAAP et Anti-DDoS souveraine, vous aide à répondre aux exigences de cybersécurité du secteur de la santé, tout en améliorant la performance et la disponibilité de vos accès web. Intervenants : Vivien Breton, chez .OGO Référent RSSI Santé – GHT Au programme : Introduction et présentation de .OGO par Vivien Breton .OGO : Performance, simplicité et rapidité Solution souveraine conforme au RGPD WAAP / Anti-DDoS + CDN disponible en SaaS (OVH – HDS), On-premise ou en mode hybride Analyse du trafic HTTP/HTTPS et définition de la crédibilité des requêtes (accepter/bloquer/suspecter) Approche par l’IA : analyse comportementale sans règles de sécurité Mise en œuvre simple et rapide via bascule

Tous les articles du blog

[Entretien] Protection des systèmes d’information dans le secteur de la santé publique : visibilité, contrôle, efficacité opérationnelle et souveraineté

Dans un contexte où les menaces cyber évoluent rapidement et où les infrastructures numériques des agences sanitaires deviennent des cibles stratégiques, la sécurisation des applications web représente un enjeu opérationnel fondamental. La protection des données de santé, la continuité de service des plateformes à haute visibilité et la conformité aux exigences réglementaires imposent des choix technologiques rigoureux. Dans cette interview, le Responsable de la Sécurité des Systèmes d’Information (RSSI) d’une agence sanitaire nationale de premier plan partage son retour d’expérience sur la migration opérée vers la solution WAAP d’OGO Security, renforcée par l’intégration native du réseau de diffusion de contenu (CDN) d’Orange Wholesale. Quels sont les principaux défis de votre rôle en tant que RSSI et comment abordez-vous la protection de vos sites et données ? Le RSSI – « Nous sommes une agence sanitaire sous tutelle gouvernementale. La protection des systèmes d’information que nous exploitons constitue donc un enjeu

Au-delà du volumétrique : Comprendre et contrer les attaques DDoS Applicatives (Couche 7)

Lorsqu’il est question de cybersécurité et d’attaques DDoS (Déni de Service Distribué), l’image qui vient immédiatement à l’esprit des décideurs IT est celle d’un tsunami de trafic aveugle. On imagine des millions de paquets de données envoyés simultanément pour saturer la bande passante d’une entreprise et faire s’effondrer ses serveurs sous le poids du volume. Si ces attaques volumétriques restent une menace majeure, le paysage de la cybercriminalité a considérablement évolué. Aujourd’hui, les pirates savent que les grandes entreprises sont équipées pour encaisser ces chocs frontaux. Ils se tournent donc vers des méthodes beaucoup plus insidieuses, ciblant non plus la « tuyauterie » du réseau, mais le cerveau même de vos systèmes : la couche applicative (Couche 7 du modèle OSI). Face à ces menaces furtives dites « Low and Slow » (Lentes et Faibles), capables d’épuiser les ressources de vos serveurs en toute discrétion, les pare-feux traditionnels sont totalement aveugles. Ne vous y

Sécuriser la Supply Chain numérique : Comment protéger vos applications des risques tiers

Dans l’économie numérique moderne, aucune entreprise ne fonctionne en vase clos. Pour accélérer leur transformation digitale et offrir des services toujours plus innovants, les Directions des Systèmes d’Information (DSI) s’appuient massivement sur des écosystèmes interconnectés. Bibliothèques open source, API externes, services cloud tiers, prestataires logiciels… Cette hyper-connectivité est le moteur de l’agilité, mais elle est également devenue le talon d’Achille de la cybersécurité mondiale. Aujourd’hui, une cyberattaque n’a plus besoin de cibler directement vos serveurs frontaux. Les pirates privilégient une méthode bien plus redoutable et silencieuse : l’attaque par la chaîne d’approvisionnement. En exploitant la vulnérabilité d’un partenaire ou d’un composant tiers largement utilisé, ils peuvent infiltrer des milliers d’organisations simultanément. Face à ce constat alarmant, sécuriser la relation fournisseurs et maîtriser les risques tiers est une urgence opérationnelle et réglementaire. Mais comment vous protéger lorsqu’une faille critique (comme Log4j) est découverte dans un composant que vous ne pouvez pas

Directive NIS 2 et DORA : Le guide du DSI pour une conformité applicative sans faille

L’année 2026 marque un tournant décisif dans le paysage réglementaire européen de la cybersécurité. Avec le déploiement opérationnel de la directive NIS 2 et l’entrée en vigueur du règlement DORA (Digital Operational Resilience Act) pour le secteur financier, les exigences légales rattrapent la réalité des menaces. Fini le temps des recommandations : nous sommes entrés dans l’ère de l’obligation de résultats. Aujourd’hui, des milliers d’ETI (Entreprises de Taille Intermédiaire) et de Grands Comptes sont désormais classés comme Entités Essentielles (EE) ou Entités Importantes (EI). Parallèlement, la récente publication de la Stratégie nationale de cybersécurité 2026-2030 par l’État français vient renforcer ces obligations, plaçant les DSI (Directeurs des Systèmes d’Information) et les RSSI (Responsables de la Sécurité des Systèmes d’Information) sous une pression sans précédent. Pourtant, la mise en conformité ne doit pas être perçue comme une simple contrainte administrative. C’est une opportunité de moderniser en profondeur l’architecture de sécurité de

WAF managé vs internalisation : Quelle stratégie pour pallier la pénurie de talents cyber ?

Dans l’écosystème numérique actuel, la sécurité des applications web et des API n’est plus un sujet périphérique, c’est le cœur même de la résilience des entreprises. Pourtant, face à l’industrialisation des cyberattaques et à l’évolution rapide des menaces, les Directions des Systèmes d’Information (DSI) et les Responsables de la Sécurité des Systèmes d’Information (RSSI) se heurtent à un mur de réalité brutal : la pénurie mondiale de compétences. Avec près de 4 millions de postes vacants en cybersécurité à travers le monde, recruter, former et retenir des experts capables d’administrer des solutions complexes est devenu une mission quasi impossible. Face à ce constat, une question stratégique se pose lors du déploiement d’une protection applicative : faut-il internaliser la gestion de son Web Application Firewall (WAF) ou opter pour un service managé cybersécurité ? Longtemps perçue comme une simple externalisation technique, l’approche managée (Managed Services) s’impose aujourd’hui en 2026 comme une

Top 10 des failles web en 2025 : L’ère de l’IA et de l’hyper-vitesse

En 2025, le paysage de la cybersécurité a franchi un cap critique. L’industrialisation des attaques par l’intelligence artificielle générative a compressé le temps entre la découverte d’une vulnérabilité et son exploitation (le « time-to-exploit ») de quelques semaines à quelques heures. Pour les entreprises, la question n’est plus de savoir si elles seront ciblées, mais comment elles maintiennent une défense résiliente face à des menaces automatisées. Chez OGO Security, nous observons quotidiennement que les pare-feu applicatifs traditionnels basés sur des signatures statiques sont désormais obsolètes. Voici notre analyse des 10 failles web les plus critiques de 2025, et comment l’IA comportementale devient un rempart efficace pour les contrer. 1. Rupture du contrôle d’accès Toujours en tête du classement, cette faille permet à un utilisateur d’accéder à des ressources ou des fonctionnalités en dehors de ses permissions prévues. Causes : Défaut de vérification des droits côté serveur, identifiants d’objets prévisibles (IDOR), ou mauvaises

Shadow API : La menace invisible qui pèse sur les grandes entreprises (et comment reprendre le contrôle)

Aujourd’hui, l’économie numérique repose presque intégralement sur les interfaces de programmation. Les API (Application Programming Interfaces) sont le moteur silencieux de la transformation digitale, permettant aux applications mobiles, aux services cloud et aux microservices de communiquer instantanément. Cependant, cette prolifération a un prix : la sécurité des API est officiellement devenue le vecteur d’attaque numéro un pour les cybercriminels. Si les entreprises ont pris conscience de la nécessité de protéger leurs points d’accès officiels, une menace bien plus insidieuse pèse sur les ETI et les grands comptes : les Shadow API. Ces interfaces « fantômes », souvent déployées en dehors des radars des équipes de sécurité (SecOps), constituent une surface d’attaque invisible et extrêmement vulnérable. Face à des milliers d’API non documentées, la simple approche de « blocage » du WAF (Web Application Firewall) traditionnel est devenue inopérante. Pour reprendre le contrôle, les grandes entreprises doivent faire évoluer leur stratégie et adopter des solutions

[Entretien] Meryam Tmimi, Analyste CTI, OGO Security

Découvrez le portrait de Meryam Tmimi, Analyste CTI (Cyber Threat Intelligence) chez OGO Security. Elle nous partage les dessous d’un métier de pointe où l’innovation technique, l’intelligence artificielle et la confiance mutuelle permettent de relever les défis de la cybersécurité de demain. Diplômée en ingénierie de cybersécurité informatique, Meryam a rejoint l’aventure OGO Security en 2024. Après une première expérience en alternance sur des solutions de NDR (Network Detection and Response), elle a choisi de se spécialiser dans la CTI au sein d’une structure agile et humaine. Aujourd’hui, elle incarne la nouvelle génération d’experts passionnés qui font la force de l’entreprise. Au-delà de l’opportunité d’emploi, qu’est-ce qui t’a convaincue de rejoindre OGO Security ? Meryam Tmimi – « Ma rencontre avec Olivier, le dirigeant, a été déterminante. Son enthousiasme et sa vision passionnée de la solution m’ont immédiatement séduite. Travailler dans un environnement stimulé par l’innovation est pour moi une

Le Réseau de Diffusion de Contenu (CDN) démystifié : Architecture, sécurité et avenir de la performance web

Dans l’économie numérique d’aujourd’hui, la patience des utilisateurs est quasi inexistante. Qu’il s’agisse d’un site e-commerce en période de soldes, d’un portail de services publics ou d’une application SaaS critique, une latence de quelques millisecondes peut se traduire par des paniers abandonnés, un effondrement du référencement naturel (SEO) et une détérioration de l’image de marque. Face à des audiences de plus en plus mondialisées, héberger son application sur un serveur centralisé unique (serveur d’origine) est une architecture obsolète. La solution technique qui s’est imposée comme le standard absolu de la performance web porte un nom : le CDN, ou Réseau de Diffusion de Contenu (Content Delivery Network). Cependant, en 2026, un CDN ne sert plus uniquement à accélérer l’affichage des images. Il est devenu la première ligne de défense de l’infrastructure de cybersécurité des grandes entreprises. Qu’est-ce qu’un CDN concrètement ? Comment son architecture fonctionne-t-elle ? Et pourquoi l’intégration d’un

Nos ressources techniques à télécharger

Explorez nos ressources par secteur d'activité

Restez à la pointe de la cybersécurité, renforcez vos connaissances et découvrez comment .OGO Security résout des défis concrets.

Success Story : Comment Thélem assurances sécurise ses parcours clients en ligne

Dans le secteur de l’assurance, la confiance n’est pas une option, c’est le fondement même de la relation client. À l’ère du digital, cette confiance

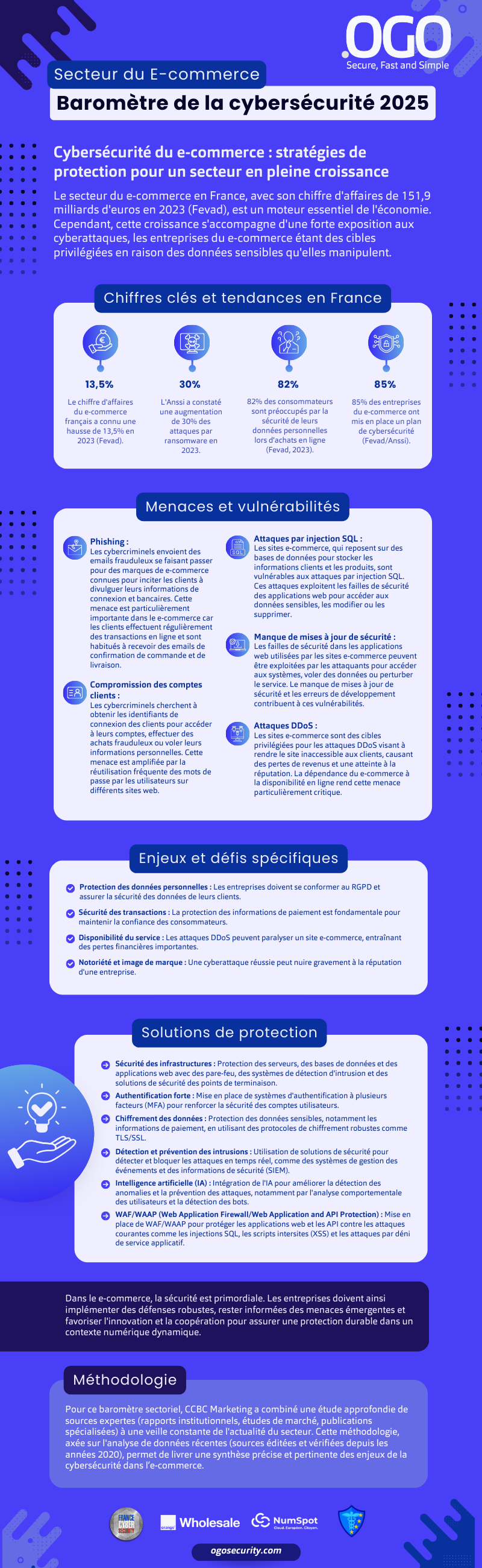

Performance web et sécurité : Comment trouver le bon équilibre pour optimiser votre site e-commerce

Dans l’univers ultra-compétitif du e-commerce, chaque seconde compte. Un temps de chargement trop long, une navigation qui manque de fluidité, et c’est un client potentiel

Phishing et e-commerce : Stratégies éprouvées pour protéger vos clients et votre réputation

Dans l’écosystème du e-commerce, la confiance est votre capital le plus précieux. Or, une menace insidieuse cherche constamment à saper cette confiance en usurpant votre

La sécurité de vos actifs numériques est notre priorité

Découvrez pourquoi ils choisissent .OGO Security.

Prenez le contrôle de votre cybersécurité et de la souveraineté de vos données. Contactez nos experts pour une démonstration personnalisée et découvrez comment .OGO Security devient votre partenaire de confiance pour une présence en ligne sécurisée et performante.